Javult a telefonok minősége

2017-09-15

Ingyenes webinárium az adattörlésről a Data Centerekben

2018-04-26Az adathordozók leselejtezésekor még a titkosított merevlemezeket is fertőtlenítsük felülírással, ha nem szeretnénk, hogy adataink illetlenek kezébe kerüljenek. Mindezt nem azért mondjuk, mert úri huncutságnak tartjuk a titkosítást: a titkosításhoz használt jelszó zsarolással, fenyegetéssel megszerezhető, illetve a titkosítási eljárásokról időről-időre kiderül, komoly biztonsági rés tátong rajtuk.

Amikor adathordozók leselejtezéséről van szó, sok cég azt gondolja, nyugodtan megszabadulhat attól a számítógéptől, melyeknek a teljes merevlemezét titkosították. Mi azonban ezt nem így gondoljuk: aki biztosra akar menni, a korábban titkosított merevlemezeket is felülírással fertőtleníti leselejtezés előtt.

Nem felesleges úri mulatság

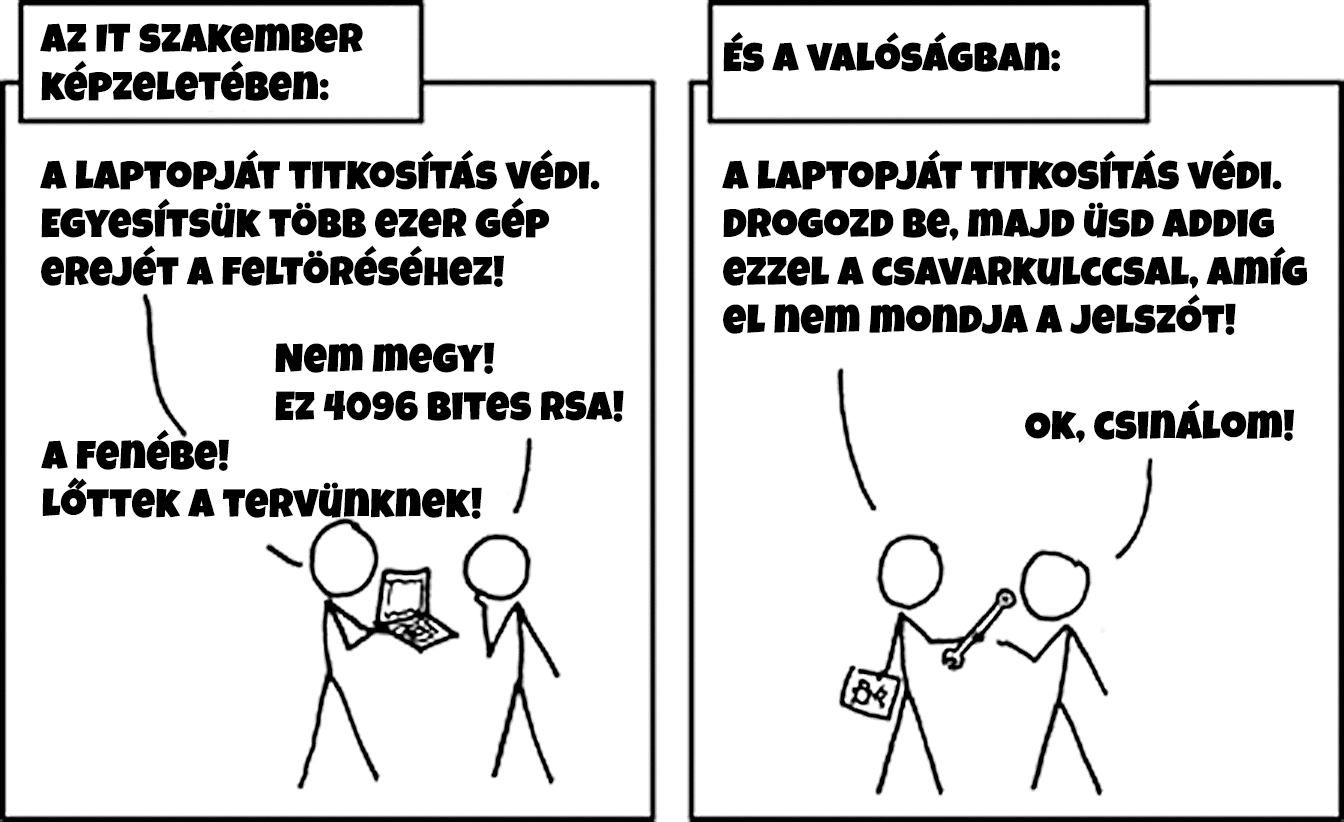

Először is szeretnénk leszögezni, hogy titkosítás pártiak vagyunk, és cikkünkkel nem azt szeretnénk állítani, hogy a merevlemezek és más adathordozók titkosítása felesleges úri mulatság. Az a tény, hogy egyre többen tudatosan kezelik adataikat. Ez nemcsak a jövő év májusában életbe lépő, gigabírsággal fenyegető GDPR hatásának köszönhető, hanem annak, hogy a fiatalabb cégvezetők jártasabbak az informatika világában. Ha a szenzitív adatokat titkosítva tároljuk, akkor picit nyugodtabban alszunk. De csak picit, hiszen a jelszó ismeretében a titkosítás feltörhető, a jelszó pedig zsarolással, fenyegetéssel, social engineering módszerekkel megszerezhető.

Komoly biztonsági rések

Másodsorban az is gondot jelent, hogy a titkosítási eljárásokról időről-időre kiderül, komoly biztonsági rés tátong rajtuk. Vegyük például a Windows operációs rendszerekbe alapból beépített Bitlocker titkosítási eljárást. Október közepén kiderült, hogy egy firmware-beli hiba miatt gyenge, könnyen feltörhető titkosító kulcspárokat generált a rendszer. Mivel ezt a kulcsot egy TPM (Trusted Platform Module) chip generálja, a beépített firmware-t nehéz frissíteni – már, ha valaki egyáltalán veszi a fáradtságot és frissíteni szeretné a rendszert. Ezen a linken lehet megnézni, hogy a különböző Windowst futtató hardverekhez honnan és hogyan kell a frissítést telepíteni.

Korábban hiba csúszott az igencsak népszerű Western Digital merevlemezek titkosítási eljárásába is, erről egy teljes tanulmány készült. A dolgozat több alapvető biztonsági hibát is felsorol, de egyet, röviden leírva: a G DATA blog olvasói számára ismert sózás módszerével erősíthető egy jelszó, így a 123456 jellegű jelszavakat nem fejtik meg könnyen a hekkerek; a WD merevlemezei sózáshoz három betűből álló, nem módosítható karaktert használnak: WDC.

És hogy egy harmadik példát is említsünk: a sajtóban folyamatosan szalagcímeket produkáló Panama dossziék több mint 2 Tbnyi adatát franciák fejlesztette friss titkosító algoritmussal, a VeraCrypt-tel védték meg. Ez az új algoritmus a korábban széles körben használt, ám több sebből vérző TrueCrypt-tet helyettesíti. A VeraCrypt hibái még nem ismertek, de mivel a fejlesztők is emberből vannak, ez csak idő kérdése.

Fertőtlenítsünk felülírással!

Ezért fontos, hogy a különböző adathordozók titkosítása mellett az adathordozókat felülírással is fertőtlenítsük minden olyan esetben, amikor azok elhagyják a szervezetet – legyen az a végleges leselejtezés vagy egy számítógép szervizelése. Ebben pedig a Blancco adattörlési megoldásai tudnak segítséget nyújtani.